A munka igazolása

A számítástechnikában a munka igazolása ( számítási vagy kriptográfiai rejtvény is ; németül például „munka igazolása” vagy „igazolás”, röviden PoW ) egy olyan módszer, amely megakadályozza a szolgáltatás túlzott használatát, például a szolgáltatás megtagadását. a szolgáltatás támadásainak vagy az e-mailek tömeges küldésének ( spam ) megelőzése.

A munkavégzés igazolása általában egy közepesen nehéz feladat megoldását jelenti a felhasználó vagy a számítógépe részéről, az eredményt viszont a szolgáltató nagy erőfeszítések nélkül ellenőrizheti.

ötlet

A munkavégzés igazolásának az az elképzelése, hogy a szolgáltatás felhasználójának először saját maga kell elvégeznie valamilyen munkát, mielőtt használhatja a szolgáltatást - egyfajta használati díj. Cynthia Dwork és Moni Naor először 1992-ben javasolta a levélszemét visszaszorítását. A módszer egyik megvalósítása a Hashcash .

A munkavégzés igazolásának célja, hogy elriasztja a felhasználókat egy szolgáltatás túlzott vagy akár visszaélésszerű használatától. Kicsit késlelteti a kérés feldolgozását, mert a szolgáltatás felhasználójának előbb meg kell oldania a feladatot. A késleltetést tehát úgy kell megválasztani, hogy az ne képezzen zavarokat a további folyamatban.

Például egy e-mail küldésével néhány másodperces késés általában elfogadható, de lassítja az időintervallumon belül elküldhető e-mailek számát. Ez aligha zavarja az átlagos e-mail küldőt, de megakadályozhatja a spamküldést.

Számos probléma merül fel olyan területekről, mint a rejtjelezés vagy a numerikus számok , amelyek megoldását nehéz kiszámítani, de ezek után könnyen ellenőrizhető a helyesség. A problémák ideálisak, amelyek megoldási erőfeszítései a feladat enyhe adaptálásával is befolyásolhatók. Ily módon a felhasználó erőfeszítéseit hozzá lehet igazítani a körülményekhez, például a rendelkezésre álló számítási teljesítményhez.

Ilyen problémák például:

- megoldása differenciálegyenletek ,

- Brute force támadások gyengült kriptográfiai primitívek ,

- Műveletek nagy, sűrűn lakott mátrixokon , például lineáris egyenletrendszerek megoldása vagy invertálás .

példa

1999-ben Ari Juels és John Brainard, az RSA Laboratories két alkalmazottja a következő feladatot javasolta: A felhasználó megkapja a karakterlánc és a karakterlánc hiányos részének kivonatolási értékét . A hash értéket kell használnia a hiányzó karakterek meghatározásához.

A széles körben elterjedt módosítása ezt a folyamatot is használják, például, a kriptográfiai valuta Bitcoin : A nonce kell találtunk egy adott karakterláncot úgy, hogy az első m bitek a hash fölött a húr és a nonce vannak nullák. Ezen nulla bit m számának megválasztásával a számítás nehézsége és ezáltal időtartama is szabályozható.

változatok

A munkavégzés igazolásának két osztálya van :

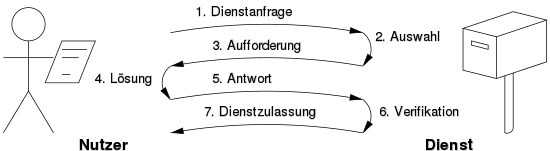

- Challenge-Response : Ez a változat közvetlen kapcsolatot igényel a szolgáltatás és a felhasználó között. A szolgáltatás kihívást (kérést) keres, a felhasználó megoldja (erőfeszítéssel), és a szolgáltatás könnyen ellenőrizheti. Mivel a kérést a szolgáltatás spontán módon választja ki, nehézségeit az aktuális terheléshez igazíthatja. Az erőfeszítés korlátozható a felhasználói oldalon, ha a kérés-válasz protokollnak van egy ismert megoldása (amelyet a szolgáltatás választott ki), vagy ha ismert, hogy korlátozott keresési helyen van.

- Megoldásellenőrzés : ennél a változatnál nincs szükség közvetlen kapcsolatra. Ezért a problémának magától értetődőnek és mindenütt jelen kell lennie. Ezután a szolgálatnak ellenőriznie kell a probléma megválasztását és a kiszámított megoldást. E módszerek többsége nem korlátozott, valószínűségi, iteratív módszer, például Hashcash.

A megoldásnak tett erőfeszítéseknek tükröződniük kell az anyagi erőforrások és az energia felhasználásában. Ezért megkülönböztetik a következő problémakategóriákat:

- Számítási alapú ( számításhoz kötött ): Időt és energiát emészt fel. A számítási teljesítménytől függően a megoldás könnyebben kiszámítható.

- Memória alapú ( memóriához kötött ): A probléma megoldásához sok memória szükséges. Ez korlátozza az egyidejű kérések számát. Mérettől függően a memória sávszélessége és a késés játszik szerepet (a gyorsítótár hiányzik)

- Hálózati alapú: A fogyasztónak számos hálózati csomóponthoz kell fordulnia, vagy olyanokhoz, amelyek nehezen elérhetők a számításához. Ez időben vagy mesterségesen lelassítja a kérések mesterséges korlátozásával.

Lásd még

irodalom

- Xiao-Weng Fang: A rejtjelezés és a biztonság enciklopédiája, 1. kötet: Számítási feladványok . 2. kiadás. Springer, 2011, ISBN 978-1-4419-5905-8 , pp. 244 f .

Egyéni bizonyíték

- ↑ Árképzés a levélszemét feldolgozásával vagy leküzdésével. Letöltve: 2014. március 18 .

- ↑ Árképzés a levélszemét feldolgozásával vagy leküzdésével. Letöltve: 2014. március 18 .

- ^ Az 1999. évi hálózati és elosztott rendszerbiztonsági szimpózium folyóirata. Letöltve: 2014. március 18 .

- ↑ Kliens rejtvények: Titkosítási ellenintézkedés a kapcsolat kimerülésének támadásai ellen. Letöltve: 2014. március 18 .